Was Sie jetzt über starke Authentifizierung wissen sollten

Viele Branchen stehen vor großen Umwälzungen, nicht zuletzt verursacht durch die innovativen Ideen junger Unternehmen und Start-ups. Diese sind auch Ausdruck einer sich wandelnden Gesellschaft, in der das Digitale eine immer größere Rolle spielt und zunehmend mit der physischen Welt verschmilzt.

Der digitale Wandel verändert auch die Vorstellungen und Anforderungen vieler Menschen hinsichtlich ihrer Arbeitswelt. Mobilität und Flexibilität sind die Schlagwörter, die heute auch in großen Unternehmen die Runde machen. Home Office und flexible Arbeitszeiten gehören in vielen Start-ups zum guten Ton. Allerdings hat die neue, grenzenlose Arbeitswelt durchaus ihre Security-Schattenseiten.

Jetzt erst recht: das Geschäftsmodell schützen

Denn auch für junge Unternehmen gilt: Der Kern des eigenen Geschäftsmodells muss geschützt werden. Die Herausforderung heißt, den Zugriff auf die digitalen Ressourcen zuverlässig zu schützen, egal ob der Zugriff per PC oder Mobilgerät erfolgt. Das gilt insbesondere dann, wenn nicht nur Mitarbeiter, sondern auch Kunden und Partner auf Online- beziehungsweise Cloud-Services zugreifen sollen. Jetzt es höchste Zeit, sich mit dem Thema starke Authentifizierung zu beschäftigen.

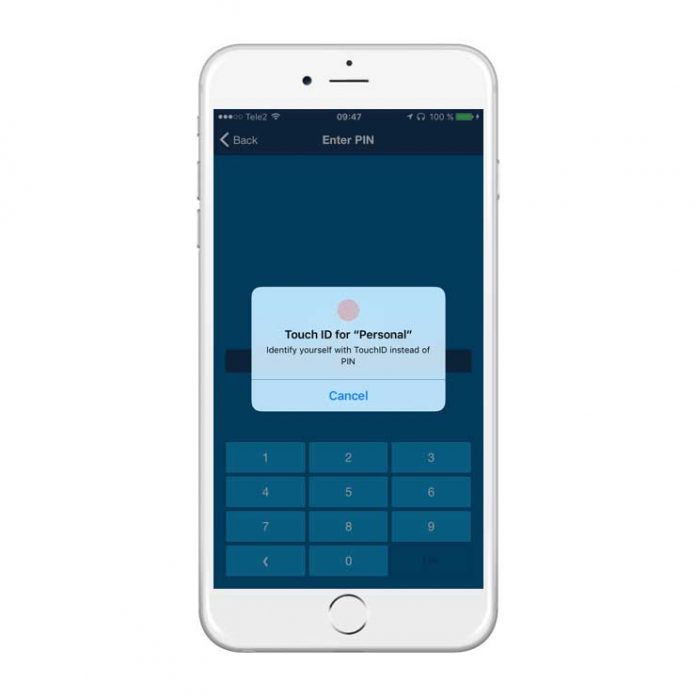

Starke Authentifizierung bedeutet, zwei oder mehr voneinander unabhängige Faktoren, wie „Wissen“ (z. B. eine PIN-Nummer), „Besitz“ (z. B. ein Smartphone) oder „Sein“ (ein biometrisches Merkmal wie z. B. der Fingerabdruck), miteinander zu kombinieren. Die Idee dahinter: die für die Anmeldung benötigten geheimen Daten aus Sicherheitsgründen auf zwei verschiedenen Geräten anzufordern.

Das klingt kompliziert, ist es aber heute nicht mehr. Die Zwei-Faktor-Authentifizierung (2FA) gehört für viele Anwender bereits zum Online-Alltag. Dies auch dank innovativer Apps wie Nexus Personal Mobile. Apps für die 2FA sind einfach zu bedienen und bieten ein Maximum an Sicherheit. Auch für Unternehmen lohnt es sich, die 2FA per Smartphone einzusetzen, um den Zugriff auf ihre digitalen Ressourcen zu schützen. Eine App macht teure Hardware-Tokens oder Smartcards für Mitarbeiter und Kunden obsolet – und das Leben in Sachen Zugriffsschutz komfortabler und sicherer.

Fake-Account, ick hör Dir trapsen!

Starke Authentifizierung basiert auf sicheren digitalen Identitäten. Es mag verlockend und auch bequem sein, sich auf sogenannte Social Identities zu verlassen. Sie sind weit verbreitet - aber Hand aufs Herz: Wer kann garantieren, dass sich hinter dem Account auch wirklich die Person verbirgt, die sie vorgibt zu sein? Fake-Account, ick hör Dir trapsen! Die Überprüfung einer verwendeten digitalen Identität ist schwierig und kann schnell teuer werden.

Vertrauenswürdigkeit mag in manchen Ohren ein wenig altbacken klingen, aber in Sachen sichere Identitäten klingt sie wie Musik. Die Bedeutung der Authentifizierung mit vertrauenswürdigen elektronischen Identitäten wird steigen. Ausgerechnet ein „Oldie“ wie die Deutsche Post könnte mit der PostID die Lösung bieten. Eine solche geprüfte und vor allem vertrauenswürdige Identität ist wie gemacht für die starke Authentifizierung. Über entsprechende Sicherheitslösungen lassen sich diese vertrauenswürdigen elektronischen Identitäten für die eigenen Services nutzen.

Das Gesetz will starke Authentifizierung

Hochsicher wird es, wenn eine sogenannte Zertifikat-basierte Authentifizierung eingesetzt wird. Dabei wird ein digitales Zertifikat benutzt, um eine Person oder ein Gerät eindeutig zu identifizieren, ehe der Zugriff auf ein Netzwerk oder einen Cloud-Service gewährt wird. Moderne Lösungen machen die Erstellung, Verteilung und die Verwaltung von digitalen Zertifikaten einfach. Sie lassen sich in die bestehende Infrastruktur integrieren und ermöglichen so die automatische Registrierung und Installation.

Die lautesten Rufe nach starker Authentifizierung kommen allerdings von höchst offizieller Stelle und sollten tunlichst nicht überhört werden. Neue gesetzlichen Regularien wie die EU-Datenschutzgrundverordnung (EU-DSGVO), die PSD2 oder das IT-Sicherheitsgesetz verlangen starke Authentifizierung für immer mehr Anwendungsfälle, wie den sicheren Zugriff auf Cloud-Services und personenbezogene Daten. Gesetze und Vorgaben gelten auch für junge Unternehmen, egal wie frisch und unkonventionell ihre Ideen auch sein mögen. Sie sind enorm wichtig für sie, da sie den Kern ihres Geschäftsmodells betreffen: den Umgang mit sensiblen Daten.

Die richtigen IT-Sicherheitslösungen schaffen Vertrauen

Start-ups verfügen in der Regel nicht über die Budgets großer Unternehmen. Sie können (und wollen) es sich häufig nicht leisten, viel Geld für teure und komplexe Sicherheitsinfrastrukturen auszugeben. Für sie kommen Cloud-Lösungen wie „Security as a Service“ daher wie gerufen. Denn sie bieten ihnen die Möglichkeit, Sicherheitslösungen einzusetzen, die zu jedem Zeitpunkt „state of the art“ sind und sich kontinuierlich an veränderte Anforderungen anpassen lassen.

Zwei Dinge entscheiden über den Erfolg eines jungen Unternehmens: das Vertrauen darauf, am „nächsten großen Ding“ zu arbeiten und das Vertrauen der Kunden in die angebotenen Services. Letzteres lässt sich zum Glück verdienen, zum Beispiel durch den Einsatz der richtigen IT-Sicherheitslösungen.

[td_block_text_with_title custom_title=”Chantal-Vanessa Rekowski”]Chantal-Vanessa Rekowski ist Product Solution Manager bei Nexus. Sie kennt die Anforderungen und Herausforderungen der Unternehmen in Sachen IT-Sicherheit. Als Product Solution Manager bei Nexus arbeitet sie an der Schnittstelle zwischen Technik, Produkt, Marktanforderungen und Vertrieb.